IT/영어 공부노트

[공급망 보안] EU 및 영국의 동향으로 보는 제조업의 공급망 보안 대응방안 본문

사실 이 내용은,, 제가 두달전에 준비한,, PT면접의,,, 주제입니다....

정말 열심히 자료조사 해서 나름 괜찮은 자료라고 생각되어 올려봅니다...(PT면접은,,붙었었어용,, 헤헤)

1. 공급망 보안 개요

공급망 공격이란?

소프트웨어 전 과정 공급망에 공격자가 개입해 변조된 SW를 사용자의 시스템에 전달되도록 하는 공격입니다.

공격의 유형

- 데이터 유출, 제품 변조

- 흐름차단을 통한 공급망 중단

공급망 공격의 연쇄성

시나리오를 보면 공격자는 A사의 SW파일 변조를 통해 B사의 자격증명을 획득하여 B사에서 악성코드를 삽입하는 2차공격 후 일반 피해자까지 공격이 진행되게 됩니다. 이처럼 공급망 공격은 SW변조를 통해 피해를 기하급수적으로 늘릴 수있어 더욱 위험합니다.

2. 제조업에서의 공급망 보안

제조업의 보안 위협

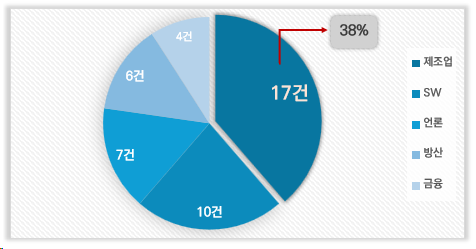

2023년 업종별 침해사고 통계를 보면, 국내 국외 모두 제조업이 약 20%를 차지하고 있습니다.

제조업은 과거 폐쇄된 환경에서 운영되었으나, 점점 여러 IT 기술이 접목되며 스마트화로 내부 네트워크에 더욱 접근되어 공격 표면이 증가하였습니다.

그러나 이에 반해 보안 수준은 따라오지 못해 금융이나 IT 업종보다 보안이 취약합니다.

또한 제조업은 1장에서 설명 드렸듯이, 가용성이 중시되는 업종입니다. 또한 많은 현금을 보유하고 있어 탈취 정보에 대해 높은 몸값을 보유하여 해커에게 매력적인 공격 대상이 될 수 밖에 없습니다.

2023년 MagicLine4NX 취약점

작년 국내에서 있었던 대표적인 공급망 공격으로는 북한 해킹그룹 라자루스의 MagicLine4NX 사건이 있습니다. 이는 국내의 공인인증 보안 소프트웨어로, 국가 기관 사이트나 금융거래 이용 시 공인인증을 목적으로 설치해야 하는 SW입니다.

안랩의 ASEC에 따르면, 매직라인 취약점으로 국내 업체 59곳이 공격당했고, 이 중 제조업이 17건으로 제일 많았습니다. 이렇듯 제조업에서 공급망 보안은 앞으로 해결해야 할 중요사항입니다.

또한 제조업은, 해외 수출이 많은 분야로 해외 동향도 중요하게 작용됩니다.

3. EU의 공급망 보안

EU의 사이버복원력법(안) Cyber Resilience Act, CRA

EU 시장에 공급되는 디지털 요소가 있는 제품에 대한 공통 사이버보안 표준을 적용하는 법으로, 2022년 9월 법안이 최초 발안되었습니다. 이후 2023년 12월 최종 법안이 나와 초안은 올해 비준될 예정이며, 36개월의 전환 기간을 거쳐 완전히 시행될 예정입니다.

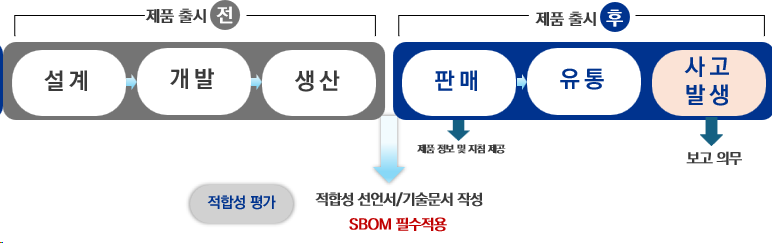

CRA를 간단히 보면, 위 그림과 같이 제품 출시 전과 제품 출시 후의 단계로 나눌 수 있습니다.

생산 후 판매가 되기 전에 적합성 평가를 거쳐야 하고, 적합성 선언서와 기술 문서를 작성하고 SBOM를 필수적으로 적용해야 합니다.

제품의 사이버 보안 요구사항(EU 시장에 공급되는 디지털 요소를 가진 제품이 갖추어야 할 필수 요건 규정)

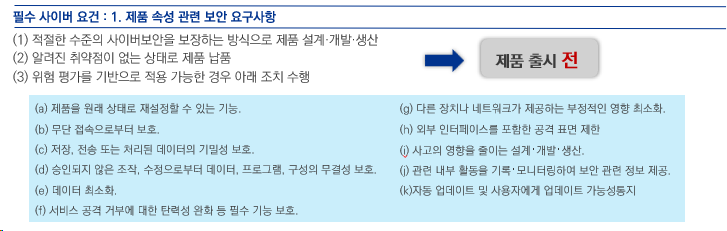

필수 사이버 요건 1

자세히 살펴보면, 필수 사이버 요건 1로 제품 속성 관련 보안 요구사항이 있습니다. 이는 제품 출시 전의 단계로, 간단히 말하자면 알려진 취약점이 없는 상태여야 한다! 라는 뜻입니다. 그러기 위해 위의 표 파란색 부분의 위험평가를 수행해야 합니다.

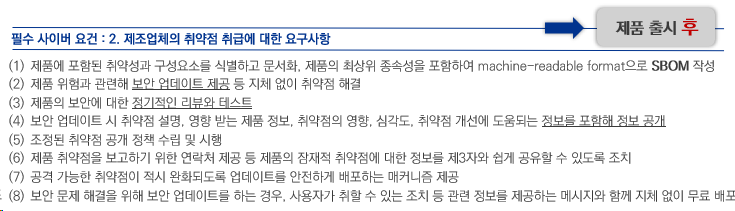

필수 사이버 요건2

그 다음은 출시 후의 단계로, 취약점 취급에 대한 요구사항을 제시합니다.

SBOM를 작성해야 하고, 보안 업데이트를 제공해야 하고, 취약점이 나올 시 지체없이 해결해야 합니다. 또한 정기적으로 리뷰를 해야하며, 업데이트 시 취약점 정보를 공개해야 하는 등 출시 후에도 지속적인 취약점 관리를 요구합니다.

※ SBOM(Software Bills of Materials)란?

소프트웨어 자재 명세서로, 소프트웨어 구성요소 목록을 의미합니다. 오픈소스 소프트웨어가 더욱 활성화되며, 소프트웨어 컴포넌트 관리가 중요해지며 필요성이 대두되었습니다. 공급자 이름, 버전, 취약성 정보 등 소프트웨어를 구성하고 있는 다양한 정보와 상세내역에 대한 목록입니다.

- 소프트웨어 공급망 위험요소 관리 용이

- 소프트웨어 공급망 관련 위험 상황 발생 시 빠른 대처 가능

- 취약점 발견과 해결에 들어가는 시간과 자원 감소

- 취약한 소프트웨어 구성 요소를 반복해서 사용 하는 일 감소

사업자의 의무(제품 제조·유통·수입업체 등 사업자가 준수해야 할 의무 명시)

제조업체

- 필수 사이버보안 요건 준수

- 제품의 사이버보안 위험평가 및 위험 최소화

- 적합성 평가 수행(적합성 선언 및 CE 마크 부착, 외부 적합성 평가 등)

- 사고보고(제품에 포함된 취약점 또는 제품 관련 보안사고 인지 후 24시간 내 ENISA에 보고)

- 기술문서의 보관 등

수입업체

- 제조업체의 적합성 평가 수행 여부

- 기술문서 작성 여부

- CE 마크 및 정보 제공 여부 확인

- 취약점 식별 시 제조업체에 통지 등

공인 대리인

- 제조업체의 의무 증 기술문서 보관

- 정보 및 사용자 지침 제공

- 시장감시기관과 협력 등 위임장에 명시된 작업 수행

유통업체

- CE 마크 부착 여부

- 제조업체와 수입업체의 의무 준수 여부 확인

- 필요시 제품 회수 등

※ CE마크란?

CE마크는 제품이 관련된 요구사항을 모두 만족한다는 의미이고, 유럽연합 내에 유통되는 소비자안전과 관련된 제품에는 반드시 승인을 받고 CE마크를 부착해야 합니다.

4. 영국의 공급망 보안

영국의 제품 보안 및 통신 기반시설 규정 Product Security and Telecommunications Infrastructure, PSTI

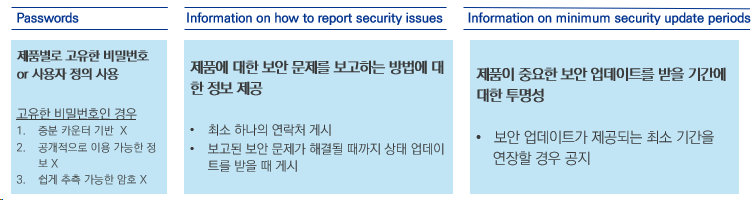

영국은 PSTI라 부르는 제품 보안 및 통신 기반시설 규정이 있습니다. 이는 4월 시행 될 예정이며, 인터넷 연결 가능한 제품에 대한 최소 보안 요구사항입니다.

5. 요약 및 시사점

1. EU는 2026년부터 EU 시장 내 디지털 요소가 있는 제품 판매 시, 적합성 평가가 필요

2. 취약점 취급에 대해 주의해야 하고, SBOM을 통한 소프트웨어 컴포넌트 관리를 요구함

3. 영국은 2024.04부터 인터넷 연결 가능한 제품 판매 시, 보안 요구사항 준수 의무를 요구함

4. 공급망 관련 수출입 통제는 국내 기업의 부담과 비용을 가중시킬 수 있음

5. 우리나라의 ICT 공급망 보안 가이드라인을 통해 공급망 보안체계를 설립해야 함

6. 우수한 제조 능력을 기반으로 수출 경쟁력을 확보하되 공급망 보안 수준을 지켜 가치 기반 공급자로서의 역할을 수행해야함

7. 공급망 보안은 기업 혼자 해결하기 어려운 문제로, 민간과 국가의 공조를 기반으로 공급망 보안을 강화해야함